Internet

Internet

Site Web: fonctionnement, structure et programmation

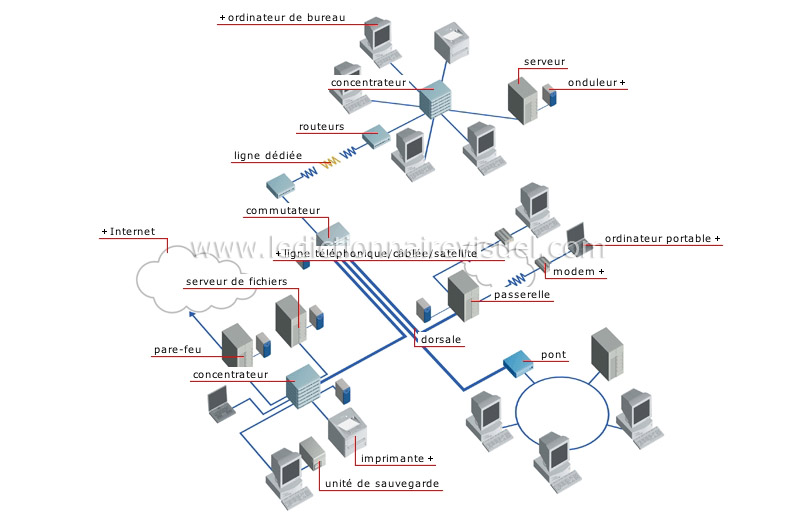

Afin de mettre en oeuvre un réseau informatique câblé, différents composants matériels sont nécessaires pour permettre aux informations de circuler entre les ordinateurs le composant:

Composants matériels d'un réseau

Afin de comprendre le rôle de chacun des composants, il est impératif de comprendre dans un premier temps comment les ordinateurs communiquent entre eux.

Les ordinateurs communiquent entre eux en s'envoyant des informations sous forme de 0 et de 1. De nombreux média sont utilisés en transmission de données, chacun d'eux ayant ses propres spécificités en termes de bande passante (débit binaire d'un canal de communication), de délai, de coût, de facilité d'utilisation et de maintenance. Les média sont arbitrairement classés en supports avec guide physique (les câbles électriques, les fibres optiques) et sans guide physique (les ondes radio, les ondes lumineuses).

Résumé sur les supports de transmission de données

Avant d'aller plus loin, rappelons que, dans le système binaire, chaque nombre s'exprime en fonction des différentes puissances de 2:

Chaque chiffre 0 ou 1 d'un nombre binaire est appelé bit, un ensemble de 8 bits formant un octet (ou byte en anglais). Quand un ordinateur doit interpréter une suite de chiffres binaires en terme de caractères, il commencera dès lors par séparer la suite en blocs de 8 bits, chaque octet correspondant à une lettre. Il lui suffira ensuite de convertir chaque octet en décimal et de chercher sa correspondance dans la table de conversion du code ASCII.

Au lieu de chercher la correspondance décimale d'un caractère dans la table ASCII, il est possible de travailler avec sa valeur hexadécimale. Rappelons que le système hexadécimal est constitué de 16 chiffres. Pour éviter toute confusion avec le système décimal, le chiffre 10 est représenté par un A, le chiffre 11 par un B, etc. Chaque chiffre d'un nombre hexadécimal correspondra alors à une puissance de 16, la lecture s'effectuant de droite à gauche:

![Tirée de [6], p.144 reseaux16.jpg](images/reseaux21.png)

Les chiffres du système hexadécimal

![Tirée de [6], p.144 reseaux22.png](images/reseaux22.png)

Conversion d'un nombre hexadécimal en décimal

L'un des avantages du code hexadécimal est qu'il nécessite moins de place que l'encodage binaire et que la conversion binaire-hexadécimal est relativement aisé. A ce dessein, il suffit en effet de diviser l'octet à traiter en deux parties de 4 bits, de convertir chaque moitié en hexadécimal et de mettre côte à côte le résultat obtenu.

![Tirée de [6], p.145 reseaux23.png](images/reseaux23.png)

Conversion d'un nombre binaire en hexadécimal

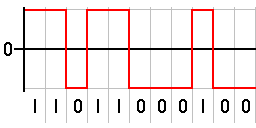

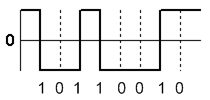

Quel que soit le support de transmission utilisé, les informations sont transmises en faisant varier certains paramètres physiques du signal (électrique, lumineux) qui les représentent. En observant les variations de voltage d'un signal transmis dans un câble réseau à l'aide d'un oscilloscope, nous pourrions remarquer une oscillation entre des positions hautes et des positions basses qui seront interprétées comme autant de 1 et de 0:

Lors de la réception d'un signal transmis sur un câble, il est nécessaire que les récepteurs d'une trame d'informations disposent d'un moyen simple leur permettant de déterminer sans ambiguïté le début d'un bit à 0 ou à 1 et l'état de repos sur le câble. Différentes façons de faire répondent à cette attente et reposent toutes sur une décomposition du signal en intervalle de temps représentatif d'un bit d'information. Elles reposent sur des méthodes d'encodage des signaux binaires, parmi lesquels nous retiendront:

Codage NRZ

Codage NRZ-I

Codage Manchester

Analyse d'un signal Ethernet

Les différentes méthodes d'encodage des données transitant sur un réseau ont leurs avantages et leurs inconvénients. Un des éléments pris en compte est la correction d'erreurs. En effet, lors d'une transmission physique de données, de nombreux problèmes peuvent survenir engendrant des signaux de mauvaise qualité. Il est dès lors important de pouvoir corriger les données qui arrivent plutôt que de devoir demander leur retransmission. Les différentes méthodes d'encodage gèrent plus ou moins bien cet aspect de correction d'erreurs.

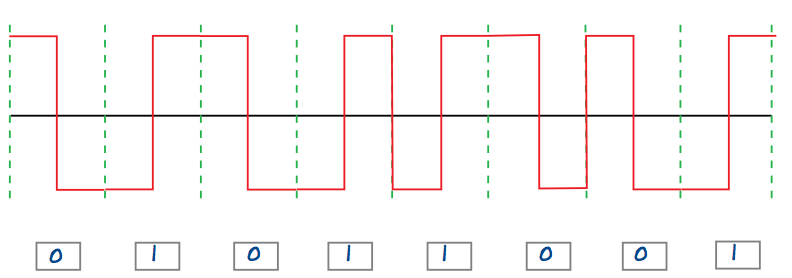

Déterminez le message qui se trouve dans le signal ci-dessous encodé selon l'encodage Manchester. Aidez-vous du tableau ASCII situé ici:

![Tirée de [6], p.149 reseaux24.png](images/reseaux24.png)

Message transmis sur un câble réseau

|

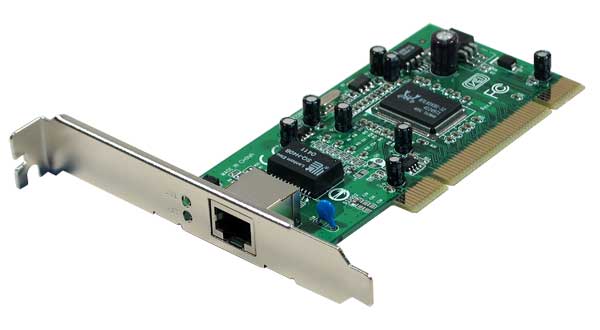

Pour pouvoir être connecté à un réseau informatique, un ordinateur a besoin d'une carte réseau jouant le rôle d'interface entre la machine et le câble réseau. Pour garantir la compatibilité entre l'ordinateur et le réseau, la carte doit être adaptée à la structure interne de l'ordinateur et avoir le type de connecteur approprié au câblage. Chaque carte est conçue pour s'adapter à un certain type de câble. Les connecteurs les plus répandus sont les connecteurs RJ-45 (appelé également câble Ethernet).

Carte réseau

Connecteur RJ-45

La carte réseau a différentes fonctions dans l'interfaçage entre l'ordinateur et le câble réseau:

Les données se déplacent dans l'ordinateur en empruntant un ensemble de liaisons physiques appelés bus (câbles, pistes de circuits imprimés, etc). Plusieurs chemins côte à côte permettent aux données de se déplacer en parallèle et non en série (les unes à la suite des autres). Comme sur un câble réseau les données ne peuvent circuler qu'en série, l'ordinateur peut envoyer OU recevoir des informations mais ne peut effectuer les deux simultanément. La carte réseau a donc comme rôle de restructurer les groupes de données arrivant en parallèle depuis l'intérieur de l'ordinateur en données circulant en série.

L'encodage des signaux numériques de l'ordinateur en signaux électriques ou optiques susceptibles de voyager sur les câbles du réseau est réalisé par la carte réseau à l'aide de son processeur. La carte réceptionne le message à envoyer, le transforme en code binaire et l'encode en signal électrique selon la méthode pour laquelle elle est configurée:

![Tirée de [6], p.130 reseaux29.png](images/reseaux29.png)

Encodage des données par la carte réseau

La carte réseau qui réceptionne le message depuis le réseau fait l'opération inverse:

![Tirée de [6], p.130 reseaux30.png](images/reseaux30.png)

![Tirée de [6], p.130 reseaux31.png](images/reseaux31.png)

Chaque carte dispose d'une adresse unique, appelée adresse MAC qui lui permet d'être identifiée de façon unique dans le monde parmi toutes les autres cartes réseau. Cette adresse, gravée sur la carte réseau et récupérable dans les informations relatives au système de l'ordinateur, est constituée de 6 octets généralement donnés au format hexadécimal. Cette adresse est transmise avec les données envoyées afin de pouvoir être distinguées des autres données véhiculant sur le réseau.

Dans un réseau local de type LAN, le signal est généralement transmis sur un câble répondant au standard Ethernet. Pour ce standard de transmission de données sur un réseau, il a été décidé que les signaux transmis soient encodés en utilisant l'encodage Manchester. Dès lors, tous les composants matériels utilisés doivent être capables d'utiliser ce type d'encodage.

Simple à mettre en oeuvre et approprié pour de petits réseaux locaux, un concentrateur est un appareil informatique permettant de concentrer le trafic réseau provenant de plusieurs hôtes (ordinateurs ou imprimantes) et de régénérer le signal. Le concentrateur est une entité possédant un certain nombre de ports (généralement 4, 8, 16 ou 32) dont le but est de récupérer les données du réseau provenant d'un port pour les diffuser sur l'ensemble des autres ports. Le concentrateur a donc pour unique rôle de connecter plusieurs machines entre elles, parfois disposées en étoile, ce qui lui vaut le nom de hub, signifiant moyeu de roue en anglais.

![Tirée de [6], p.182 reseaux32.png](images/reseaux32.png)

Structure physique d'un concentrateur

Aucune intelligence digitale telle que de la mémoire ou un processeur lui est nécessaire pour traiter les signaux, son rôle ne consistant qu'à répliquer sur chaque port les trames d'informations entrantes sans effectuer aucun traitement sur le signal entrant. Il ne comprend ni les adresses MAC, ni le contenu des trames d'informations qu'il saisit. Pour lui, un signal entrant n'est qu'un signal électrique et rien d'autre !

![Tirée de [6], p.182 reseaux33.png](images/reseaux33.png)

Lorsqu'un concentrateur reçoit un signal, il le transfère à tous les éléments du réseau qui sont branchés dessus. Dès lors, quand plusieurs périphériques envoient des signaux, la répétition du concentrateur provoque un important trafic et des collisions. Dans de tels cas de figures, le périphérique qui envoie le signal doit attendre et renvoyer le signal à nouveau.

![Tirée de [6], p.182 reseaux34.png](images/reseaux34.png)

La vidéo ci-dessous résume le fonctionnement d'un concentrateur:

Résumé du fonctionnement d'un concentrateur

Dispositif matériel permettant de relier plusieurs machines d'un même réseau, un commutateur, appelé switch en anglais, a la même apparence qu'un concentrateur mais, contrairement à ce dernier, ne reproduit pas sur tous les ports chaque trame qu'il reçoit. En effet, il sait déterminer sur quel port il doit envoyer la trame en fonction de l'adresse MAC à laquelle cette trame est destinée.

![Tirée de [6], p.187 reseaux35.png](images/reseaux35.png)

Structure physique d'un commutateur

Un commutateur contient un processeur, de la RAM et des micro-contrôleurs, ce qui lui permet de comprendre et traiter les données du réseau. Il comprend les adresses MAC et les trames, ce qui lui permet de traiter de manière intelligente les signaux entrants en définissant où le signal doit aller et en le traitant en conséquence.

![Tirée de [6], p.186 reseaux36.png](images/reseaux36.png)

Connaissant le port du destinataire d'un signal entrant, le commutateur ne transmettra le message que sur le port adéquat, les autres ports restants dès lors libres pour d'autres transmissions pouvant se produire simultanément. Pour permettre ceci, le commutateur établit et met à jour une table de correspondance qui lui indique sur quel port diriger les trames destinées à une adresse MAC donnée, en fonction des adresses MAC sources des trames reçues sur chaque port. Cette table est construite dynamiquement et associe des adresses MAC aux ports correspondants. Cette technique permet un échange de données sur le réseau sans collisions ayant pour conséquence une augmentation très sensible de la bande passante.

![Tirée de [6], p.188 reseaux37.png](images/reseaux37.png)

La vidéo ci-dessous résume le fonctionnement d'un commutateur:

Résumé du fonctionnement d'un commutateur

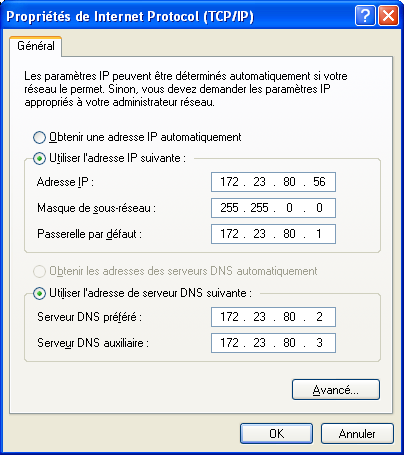

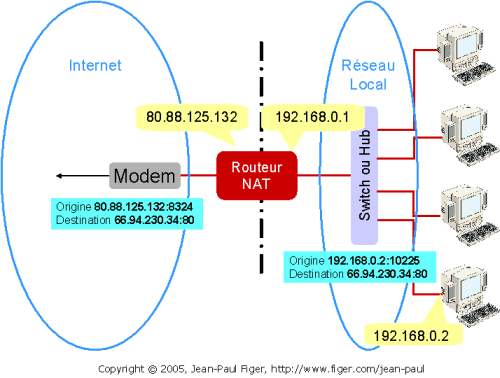

Chaque ordinateur peut être identifié par le biais de l'adresse MAC de sa carte réseau. Néanmoins, cette adresse ne permet pas de déterminer à quel réseau appartient la machine. Aussi, afin de permettre le transit d'informations entre des ordinateurs de différents réseaux, les machines de chaque réseau se voient attribuer une adresse IP composée de 4 octets. Les premiers octets de l'adresse désigne le numéro du réseau auquel appartient une machine, les derniers identifient la machine dans le réseau en question.

Fonctionnement des adresses IP

Le plus souvent connecté à des commutateurs, un routeur est un équipement d'interconnexion de réseaux informatiques qui permet d'assurer l'échange de paquets d'informations entre deux réseaux ou plus en déterminant le chemin qu'un paquet doit emprunter. Alors qu'un commutateur utilise l'adresse MAC de destination pour transférer des trames de données, le routeur utilise quant à lui l'adresse IP des ordinateurs et composants des réseaux qui lui sont connectés.

![Tirée de [6], p.200 reseaux38.png](images/reseaux38.png)

Structure physique d'un routeur

Dans l'exemple ci-dessous, la machine répond à l'adresse IP 172.23.80.56. Le numéro de réseau auquel elle appartient est le 172.23 (précisé par le masque de sous-réseau) alors que le numéro de la machine est le 80.56. Si le destinataire d'un paquet d'informations transmis par cette machine n'appartient pas au réseau 172.23, le paquet sera acheminé au routeur (passerelle) répondant à l'adresse 172.23.80.1. Notons qu'un tel routeur-passerelle possède autant d'adresses IP que de réseaux différents sur lesquels il est connecté. Le routeur déterminera alors la prochaine machine à laquelle les données doivent être acheminées afin que le chemin soit le meilleur.

La vidéo ci-dessous résume le fonctionnement d'un routeur:

Résumé du fonctionnement d'un routeur

Pour parvenir à toujours trouver le meilleur chemin, les routeurs tiennent à jour des tables de routable, véritable cartographie des itinéraires à suivre en fonction de l'adresse visée.

Parmi les techniques de routage, on en distingue généralement deux types:

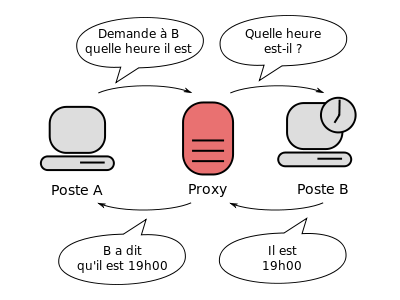

Un serveur mandataire est une machine faisant office d'intermédiaire entre les ordinateurs d'un réseau local et internet. Il s'agit d'un serveur «mandaté» par une application pour effectuer une requête sur Internet à sa place. Ainsi, lorsqu'un utilisateur se connecte à Internet à l'aide d'une application cliente configurée pour utiliser un serveur mandataire, celle-ci va se connecter en premier lieu au proxy et lui donner sa requête. Le serveur proxy se connectera alors au serveur que l'application cliente cherche à joindre et lui transmettra la requête. Le serveur donnera ensuite sa réponse au proxy qui, à son tour, la transmettra à l'application cliente.

Les buts visés par l'utilisation d'un serveur mandataire dans un réseau sont les suivants:

La vidéo ci-dessous résume le fonctionnement d'un serveur mandataire:

Résumé du fonctionnement d'un serveur mandataire

Un pare-feu est un système logiciel ou matériel permettant de protéger un ordinateur ou un réseau des intrusions provenant d'un réseau tiers, notamment Internet. Le pare-feu est un système capable de filtrer les paquets de données échangées avec le réseau. Il analyse les en-têtes de chaque paquet de données échangé entre une machine du réseau internet et une machine externe, analysant systématiquement l'adresse IP de la machine émettrice, l'adresse IP de la machine réceptrice et le numéro de port de l'application à laquelle est destiné le paquet. Il interdit le passage aux paquets d'origine suspecte tout comme à ceux destinés à des destinataires douteux. Un pare-feu agit comme une douane ou un service de sécurité.

Les buts visés par l'utilisation d'un pare-feu dans un réseau sont les suivants:

La vidéo ci-dessous résume le fonctionnement d'un pare-feu:

Résumé du fonctionnement d'un pare-feu